Stand 24. Februar 2026: Wir haben den Zeitplan aktualisiert. Vielen Dank für Ihre Geduld.

[Einführung]

Ab Ende Februar 2026 führen wir eine Jailbreak- und Root-Erkennung für Entra-Anmeldeinformationen in der Microsoft Authenticator App sowohl auf iOS- als auch Android-Plattformen ein. Diese Änderung erhöht die Sicherheit, indem verhindert wird, dass Entra-Anmeldeinformationen auf jailbroken oder gerooteten Geräten funktionieren. Alle vorhandenen Entra-Anmeldeinformationen auf jailbroken oder gerooteten Geräten werden gelöscht, um Ihre Organisation zu schützen. Diese Funktion ist standardmäßig sicher und erfordert keine Admin-Konfiguration oder Steuerung.

[Zeitpunkt der Umsetzung]

Die weltweite Verfügbarkeit für Android beginnt Ende Februar 2026 und wird voraussichtlich Mitte 2026 abgeschlossen sein (vorher April).

Die weltweite Verfügbarkeit für iOS beginnt im April 2026 (vorher März) und wird voraussichtlich Mitte 2026 abgeschlossen sein (vorher April).

[Auswirkungen auf Ihre Organisation]

Betroffene: Alle Nutzer von Microsoft Authenticator auf iOS und Android, deren Entra-Anmeldeinformationen auf jailbroken oder gerooteten Geräten registriert sind. Dies ist eine kontinuierliche Prüfung.

Was passiert:

- Die Funktion ist standardmäßig aktiviert und für alle Kunden freigeschaltet. Eine Option zum Abwählen gibt es nicht.

- Nutzer auf jailbroken oder gerooteten Geräten durchlaufen folgende gestaffelte Einführung. Die geschätzte Zeitspanne zwischen den drei Phasen beträgt ca. 1 Monat.

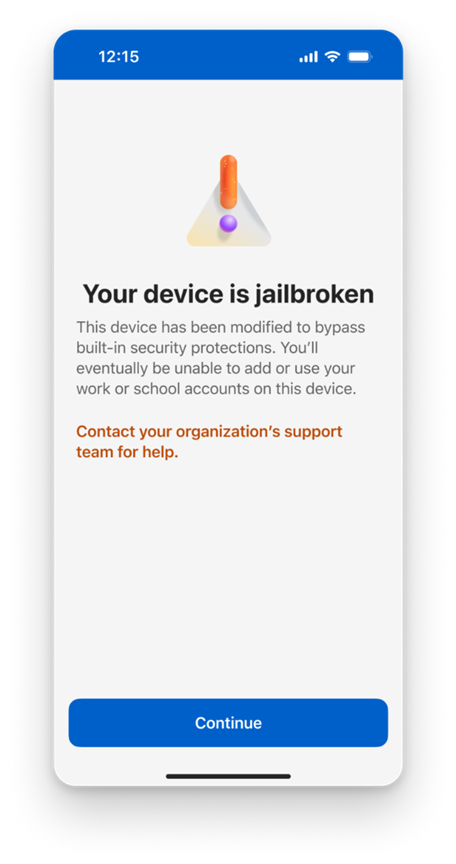

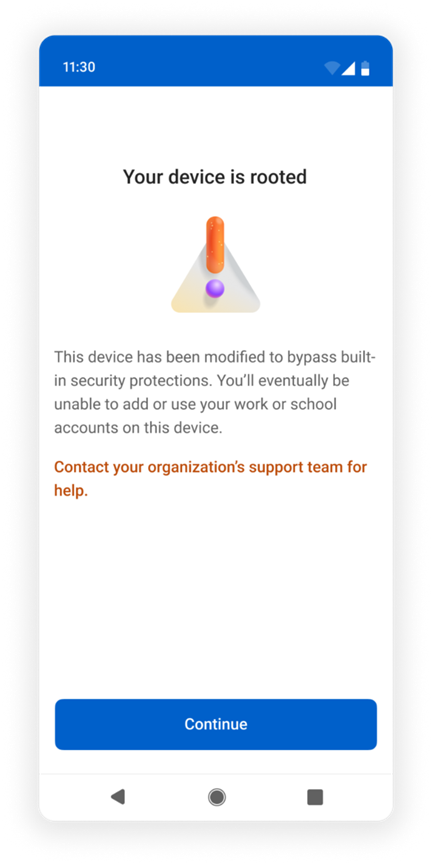

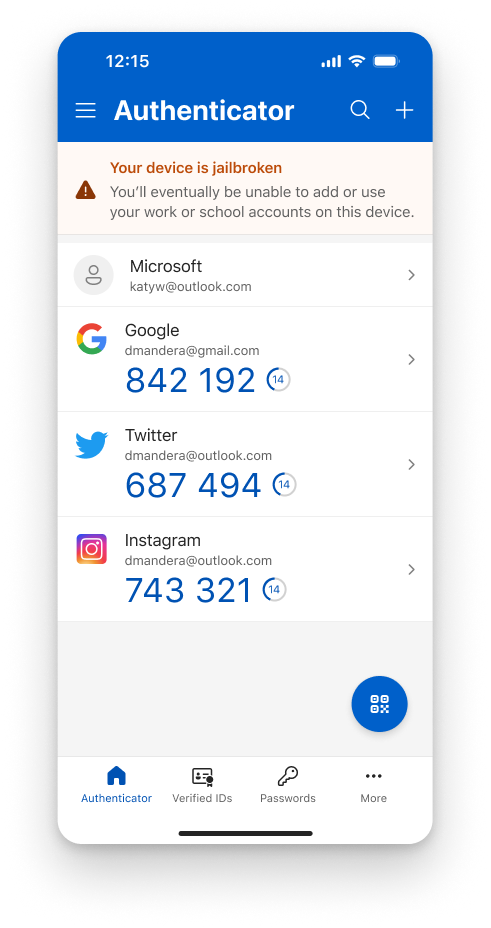

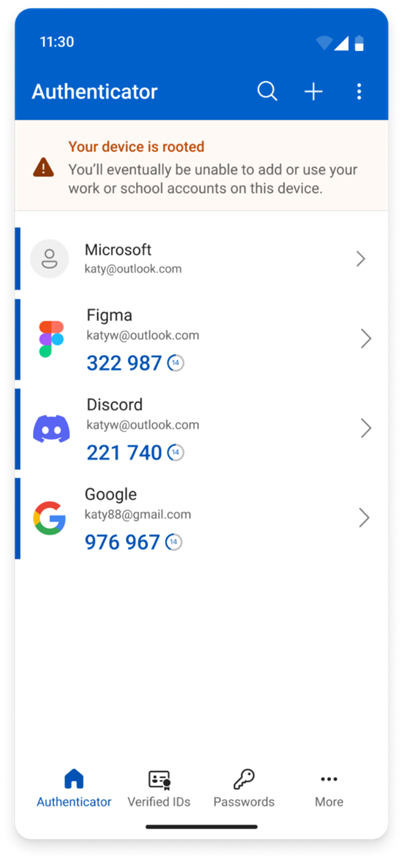

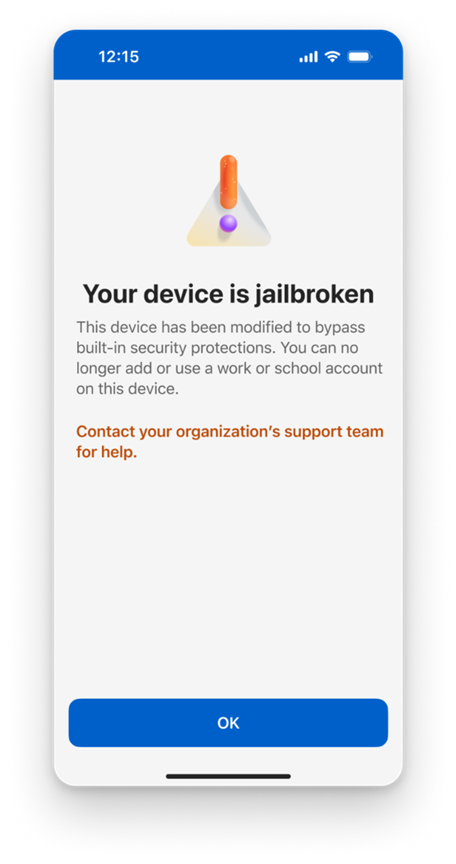

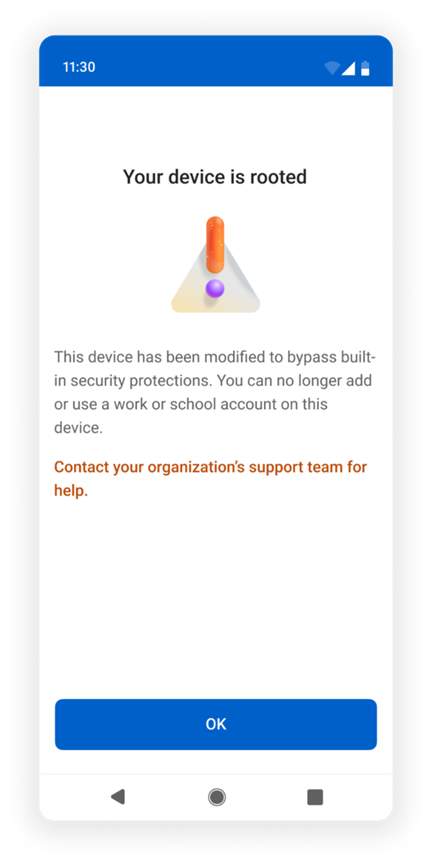

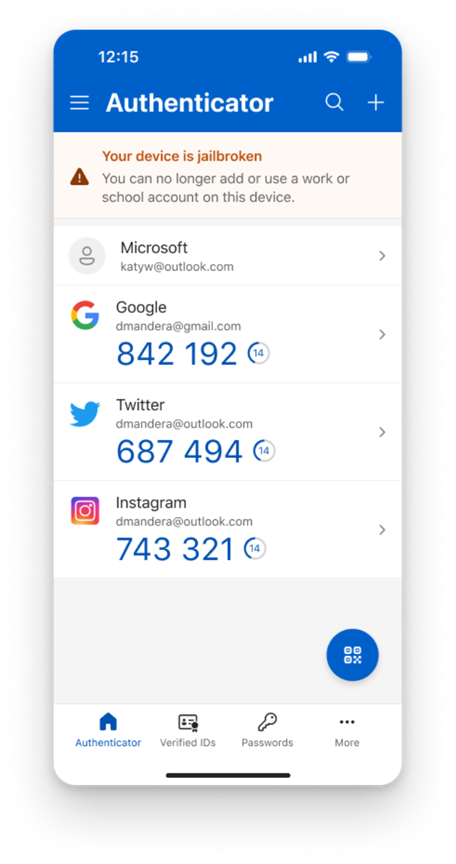

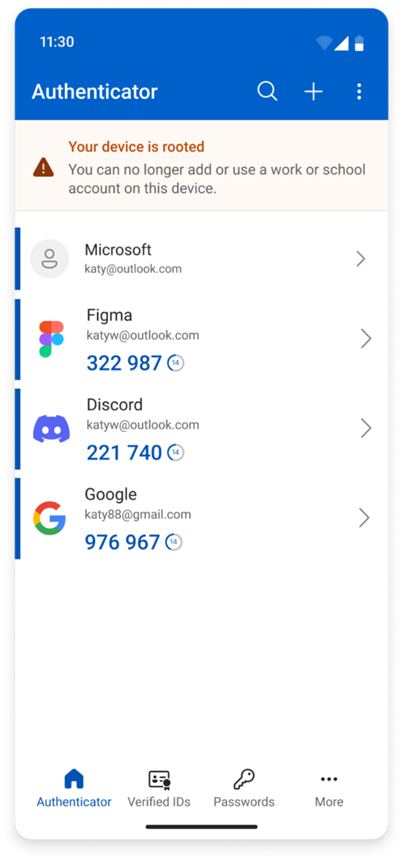

- Phase 1 – Warnmodus: Nutzer erhalten eine Warnung, dass ihr Gerät jailbroken oder gerootet ist und in Zukunft gesperrt wird (Screenshots 1-4):

- Phase 2 – Sperrmodus: Nutzer werden daran gehindert, Entra-Anmeldeinformationen zu registrieren oder sich über den Authenticator anzumelden (Screenshots 5-8):

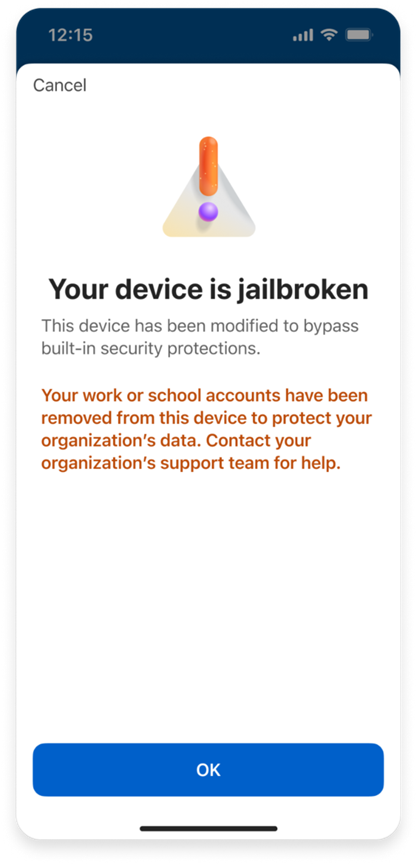

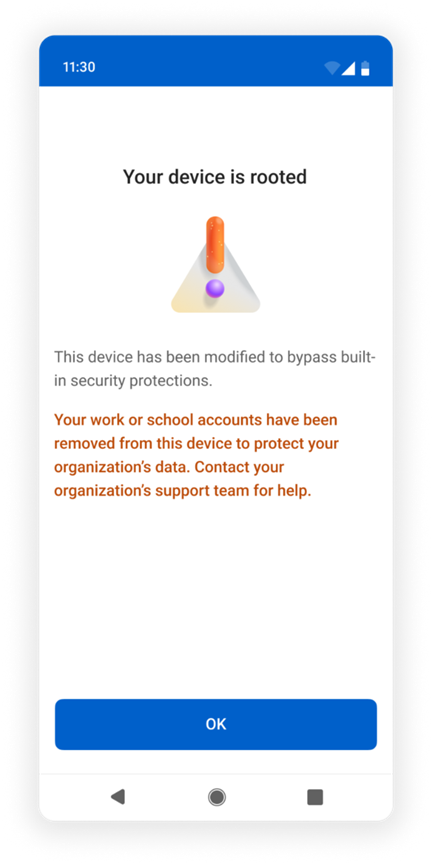

- Phase 3 – Löschmodus: Vorhandene Entra-Anmeldeinformationen werden auf jailbroken oder gerooteten Geräten gelöscht (Screenshots 9-11):

[Vorbereitungsmöglichkeiten]

- Informieren Sie die Nutzer über diese anstehende Änderung. Nutzer sehen Fehlermeldungen oder Banner in der Authenticator-App während der Warn- oder Sperrphasen. Diese Bildschirme können weggeklickt werden, zeigen jedoch den Gerätestatus an.

- Weisen Sie Helpdesk-Mitarbeitende darauf hin, dass der Authenticator für Entra-Konten auf jailbroken oder gerooteten Geräten nicht mehr nutzbar sein wird.

- Aktualisieren Sie interne Dokumentationen, falls dort die Nutzung des Authenticators referenziert wird.

- Es ist keine Administration erforderlich, um diese Funktion zu aktivieren oder zu konfigurieren.

Lernen Sie mehr: About Microsoft Authenticator | Microsoft Support

[Compliance-Überlegungen]

Es wurden keine Compliance-Bedenken identifiziert. Überprüfen Sie dies jedoch entsprechend den Anforderungen Ihrer Organisation.