[Einführung]

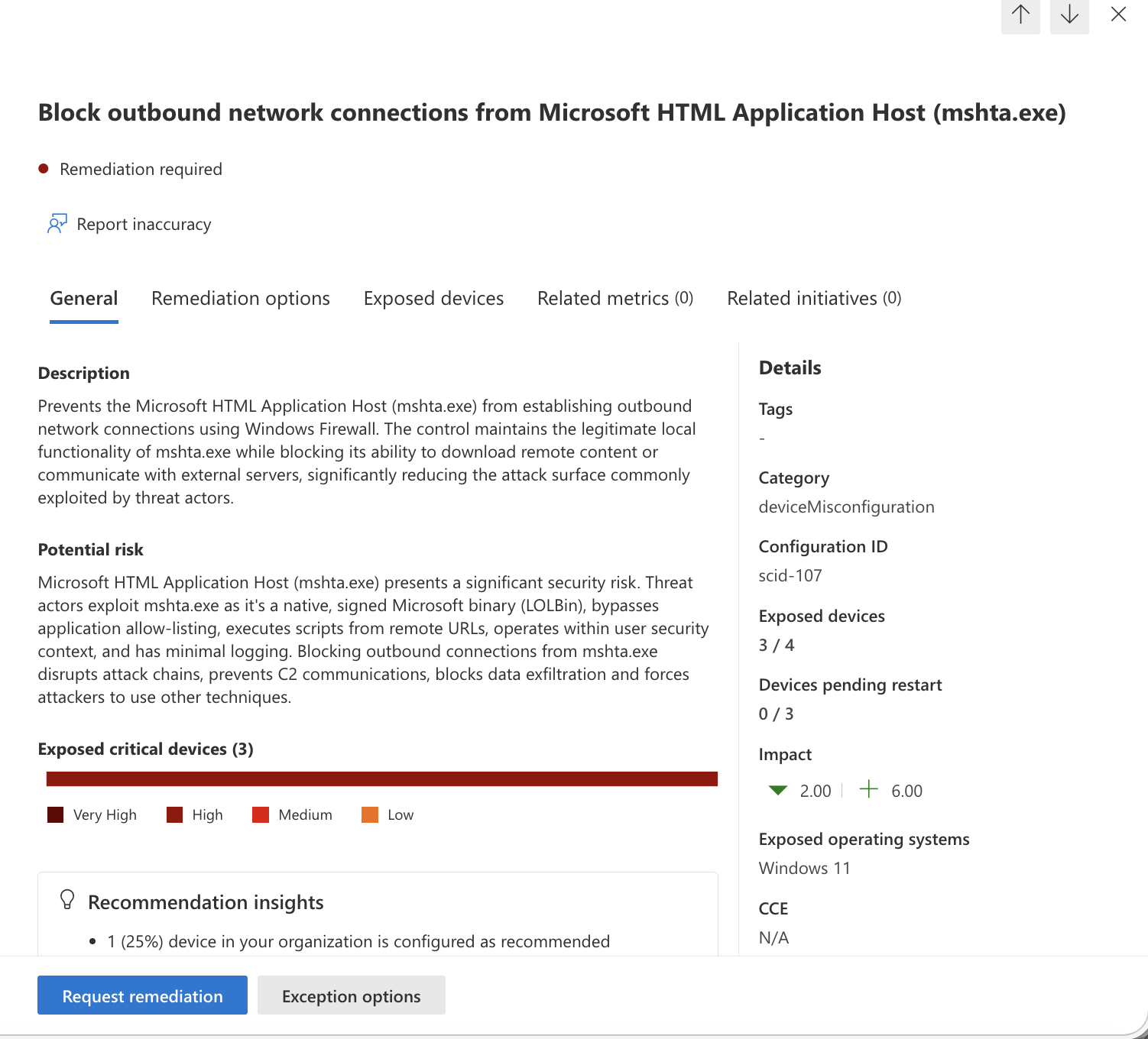

Um Organisationen dabei zu unterstützen, die Endpunktsicherheit zu stärken und die Angriffsfläche gegenüber gängigen Angriffstechniken zu reduzieren, führen wir eine neue Microsoft Secure Score-Empfehlung in Microsoft Defender for Endpoint (MDE) ein. Diese Empfehlung konzentriert sich auf das Blockieren ausgehenden Datenverkehrs von mshta.exe, einer legitimen Windows-Binärdatei, die häufig von Angreifern missbraucht wird, um bösartige Skripte auszuführen. Die Umsetzung dieser Empfehlung hilft, das Risiko durch Living-off-the-Land-Binärdatei (LOLBIN)-Angriffe zu verringern und verbessert Ihre allgemeine Sicherheitslage.

[Zeitplan]

- Public Preview: Rollout beginnt Ende März 2026 und soll bis Anfang April 2026 abgeschlossen sein.

- Allgemeine Verfügbarkeit (weltweit): Rollout beginnt Ende März 2026 und soll bis Ende Mai 2026 abgeschlossen sein.

[Auswirkungen auf Ihre Organisation]

Betroffene Personen

Administratoren, die Microsoft Defender for Endpoint und Microsoft Secure Score verwalten.

Was passiert

- Eine neue Secure Score-Empfehlung mit dem Titel „Block outbound traffic from mshta.exe“ wird im Microsoft Secure Score für Mandanten erscheinen, die an der Public Preview teilnehmen:

- Die Secure Score-Punkte spiegeln wider, ob diese Empfehlung umgesetzt wurde.

- Die Empfehlung ist nicht standardmäßig aktiviert und erfordert eine administrative Handlung zur Umsetzung.

- Es gibt keine direkte Änderung der Nutzererfahrung, es sei denn, Ihre Organisation setzt die Konfiguration durch.

Warum dies wichtig ist

- mshta.exe wird von Angreifern häufig missbraucht, um bösartige Payloads von entfernten Quellen herunterzuladen und auszuführen.

- Das Blockieren des ausgehenden Datenverkehrs dieser Binärdatei verringert die Angriffsfläche und entspricht den Best Practices moderner Endpunkt-Härtung.

[Vorbereitungen, die Sie treffen können]

- Überprüfen Sie die neue Empfehlung im Microsoft Secure Score, sobald diese verfügbar ist.

- Bewerten Sie mögliche Abhängigkeiten von Unternehmensanwendungen oder Skripten vor der Durchsetzung.

- Setzen Sie die empfohlene Konfiguration um, um die Sicherheitslage Ihrer Organisation zu verbessern.

- Kommunizieren Sie diese Änderungen an Ihre Sicherheits- und Endpunktverwaltungs-Teams.

Weitere Informationen: Microsoft Secure Score | Microsoft Defender XDR | Microsoft Defender | Microsoft Learn

[Compliance-Aspekte]

Frage: Ändert die Änderung die Art und Weise, wie bestehende Kundendaten verarbeitet, gespeichert oder abgerufen werden?

Antwort: Ja. Das Blockieren des ausgehenden Datenverkehrs von mshta.exe kann verhindern, dass bestimmte Skripte oder Anwendungen auf externe Ressourcen zugreifen.

Frage: Ändert die Änderung, wie Administratoren Compliance-Aktivitäten überwachen, berichten oder nachweisen können?

Antwort: Ja. Der Microsoft Secure Score wird den Umsetzungsstatus der neuen Empfehlung widerspiegeln.

Frage: Enthält die Änderung eine Administrationssteuerung, und kann diese über eine Entra ID-Gruppenzugehörigkeit gesteuert werden?

Antwort: Ja. Administratoren müssen die Empfehlung in Microsoft Defender for Endpoint explizit umsetzen.