[Einleitung]

Zur Verbesserung der Anwendungssicherheit wird Microsoft Entra ID die App Instance Lock standardmäßig für neu erstellte Anwendungen aktivieren. Diese Änderung verhindert, dass sensible Anwendungseigenschaften außerhalb des Stammmandanten der Anwendung geändert werden, und verringert somit das Risiko unbefugter Änderungen, die zu einer Kompromittierung der Anwendung führen können. Basierend auf unserer Datenanalyse erwarten wir keine Auswirkungen auf Kunden. Anwendungsinhaber oder Administratoren im Stammmandanten der Anwendung können die App Instance Lock für bestimmte Anwendungen weiterhin deaktivieren, wenn ihr Szenario Aktualisierungen geschützter Eigenschaften in anderen Mandanten erfordert.

[Wann dies geschieht]

Allgemeine Verfügbarkeit (weltweit): Wir beginnen mit der Einführung Anfang Juni 2026 und erwarten den Abschluss bis Ende Juni 2026.

[Auswirkungen auf Ihre Organisation]

Betroffene Personen

- Microsoft Entra Administratoren

- Entwickler, die Microsoft Entra Anwendungen verwalten

- Organisationen, welche Automatisierungen oder Skripte verwenden, um Anwendungsmeldedaten oder Sicherheitseinstellungen nach der Erstellung der Anwendung zu aktualisieren

Was passiert?

- App Instance Lock wird standardmäßig für alle neu erstellten Anwendungen aktiviert.

- Sensible Eigenschaften des Dienstprinzipals werden standardmäßig geschützt.

- Versuche, diese geschützten Eigenschaften zu ändern, werden blockiert, sofern App Instance Lock nicht ausdrücklich deaktiviert ist.

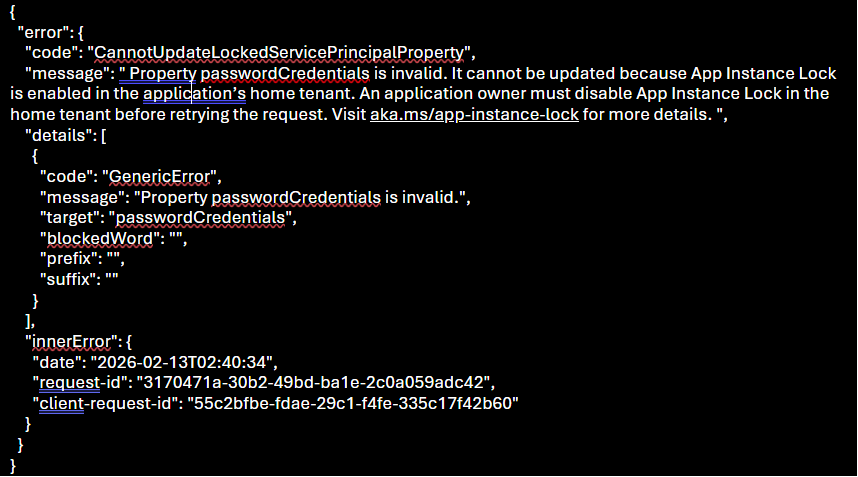

- Blockierte Aktualisierungsversuche geben einen 400 Bad Request Fehler zurück und die Aktualisierung wird nicht angewendet.

- Bestehende Anwendungen sind von dieser Änderung nicht betroffen.

Beispielhafter Microsoft Graph Fehler bei dem Versuch, passwordCredentials bei einer gesperrten Anwendung zu aktualisieren:

[Vorbereitungsmöglichkeiten]

- Überprüfen Sie Automatisierungen, Skripte oder Bereitstellungsabläufe, die Dienstprinzipal-Anmeldedaten oder zugehörige Einstellungen ändern.

- Validieren Sie, dass bestehende Abläufe nicht darauf angewiesen sind, dass App Instance Lock deaktiviert ist, und passen Sie diese an, um geschützte Eigenschaften nur bei absichtlich deaktiviertem Lock zu ändern.

- Deaktivieren Sie App Instance Lock für bestimmte Anwendungen, wenn Aktualisierungen nach der Erstellung erforderlich sind.

- Testen Sie Anwendungsbereitstellung und Credential-Management-Prozesse vor dem Rollout Mitte Mai.

Weitere Informationen: How to configure app instance property lock in your applications | Microsoft identity platform | Microsoft Entra | Microsoft Learn

[Compliance-Aspekte]

Frage: Enthält die Änderung eine Administratorsteuerung?

Antwort: Ja. Administratoren können App Instance Lock pro Anwendung bei Bedarf deaktivieren.